BitLocker: co to jest i jak działa. BitLocker to narzędzie do szyfrowania dysków opracowane przez Microsoft, dostępny w systemie Windows w wersjach: Windows Vista, Windows 7, Windows 8, Windows 8.1 i Windows 10. Funkcja pozwala umożliwia szyfrowanie dysku twardego komputera, chroniąc dokumenty i pliki przed nieautoryzowanym dostępem.

Po aktywacji system szyfruje informacje i uniemożliwia hakerom korzystanie z nich bez wprowadzania klucza zdefiniowanego przez użytkownika. Począwszy od Windows 7, Microsoft dodał tę funkcjonalność BitLocker To Goco jest zdolne do ochrony zewnętrznych dysków danychtakie jak pamięci USB i przenośne dyski twarde.

BitLocker: jak to działa

Jak działa szyfrowanie danych?

Szyfrowanie to zestaw technik zapobiegających nieautoryzowanemu dostępowi do niektórych danych. Informacje są przekształcane w plątaninę niezrozumiałych znaków, którą można „odczytać” tylko za pomocą klucza deszyfrującego. Ponadto zapewnia integralność plików poprzez wykrywanie zmian w danych.

Szyfrowanie dysków funkcją BitLocker uniemożliwia nieautoryzowanym użytkownikom manipulowanie przy Ochronie danych systemu Windows na komputerach, które zostały zgubione, skradzione lub nieprawidłowo wyłączone. Wszystkie pliki użytkownika i systemowe są szyfrowane, w tym pliki wymiany i hibernacji.

Nowe pliki są automatycznie szyfrowane. Jeśli jednak skopiujesz te pliki na inny dysk lub komputer, zostaną one automatycznie odszyfrowane.

W jakich wersjach systemu Windows dostępna jest funkcja BitLocker?

En Windows Vista musi mieć wersję Ultimate, Business lub Enterprise. W Windows 7funkcja dostępna w wersjach Ultimate i Enterprise. Dla Windows 8, 8.1 i 10 konieczne jest posiadanie Wersja Professional lub Enterprise.

do Windows 10, obowiązkowe jest, aby komputer posiadał Układ TPM (Moduł platformy zaufanej).

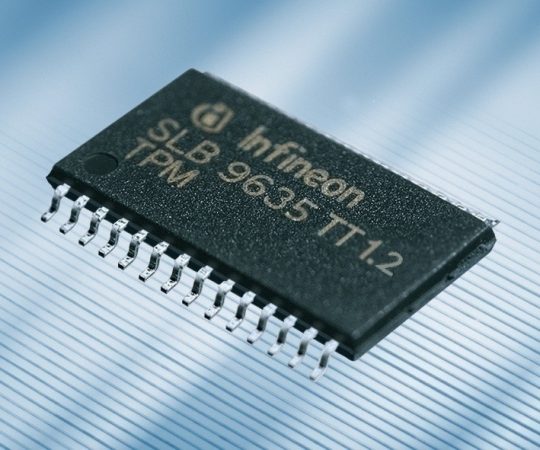

Co to jest chip TPM?

Dzięki technologii TPM (Trusted Platform Module) jakość HD jest bezpieczniejsza, ponieważ jest chroniona innowacyjną formą zaawansowanego szyfrowania. Oprócz komputerów stacjonarnych i laptopów moduł TPM służy również do aktywacji biometrii w niektórych modelach smartfonów.

Moduł TPM to specjalny chip, który przeprowadza uwierzytelnianie w sprzęcie, oprogramowaniu i oprogramowaniu;. Jeśli moduł TPM wykryje nieautoryzowaną zmianę, komputer uruchomi się ponownie w trybie ograniczonym, aby zablokować możliwe ataki.

Skąd mam wiedzieć, czy mój komputer ma układ TPM?

Istnieją dwa sposoby sprawdzenia, czy Twój komputer ma układ TPM:

Metoda 1 - Zarządzanie modułem Trusted Platform.

-

W menu " Home ", Szukałem " bieg »Lub naciśnij klawisze Windows + R .

-

Wpisz polecenie » tpm.msc " i kliknij " akceptować ".

Jeśli twoja maszyna ma chip, zobaczysz informacje z nim związane na ekranie, w przeciwnym razie zostanie wyświetlony następujący komunikat: „ Nie można znaleźć zgodnego modułu TPM ".

Metoda 2 : administrator urządzenia.

-

W menu " Home ", Szukałem " Menedżer urządzeń ".

-

W oknie, które się otworzy, poszukaj «Urządzenia bezpieczeństwa".

Jeśli nie możesz jej znaleźć, oznacza to, że Twoja maszyna nie ma tej technologii.

Pamiętaj, że brak układu TPM nie uniemożliwia szyfrowania danych na komputerze, chyba że korzystasz z systemu Windows Vista.

Jak aktywować funkcję BitLocker?

Włącz szyfrowanie urządzenia

-

Zaloguj się do systemu Windows przy użyciu konta administratora.

-

Wybierz przycisk Home i wybierz konfiguracja > aktualizacja y bezpieczeństwo > Szyfrowanie urządzeń . Jeśli się nie pojawi Szyfrowanie urządzeń, ta funkcja jest niedostępna. Alternatywnie możesz użyć standardowego szyfrowania BitLocker.

-

Jeśli szyfrowanie urządzenia jest wyłączone, wybierz aktywować.

Włącz standardowe szyfrowanie funkcją BitLocker

-

Zaloguj się do urządzenia z systemem Windows przy użyciu konta administratora.

-

W polu wyszukiwania na pasku zadań wpisz Zarządzaj funkcją BitLocker i wybierz tę opcję z listy wyników. Możesz także wybrać przycisk Home i w systemie Windows wybierz Panel sterowania . W panel sterowania wybierz System bezpieczeństwa, i Szyfrowanie dysków bitlocker wybierz Zarządzaj funkcją BitLocker . uwagaTa opcja będzie widoczna tylko wtedy, gdy funkcja BitLocker jest dostępna dla Twojego urządzenia. Nie jest dostępny w wersji Windows 10 Home.

-

wybierać Włącz funkcję BitLocker i postępuj zgodnie z instrukcjami.

Jak odzyskać dostęp, jeśli zapomnę kod PIN odblokowania funkcji BitLocker?

Jeśli zapomnisz kodu PIN odblokowania dysku lub dysku wymiennego, możesz rustaw ten kod PIN, o ile masz „Klucz odzyskiwania” który jest tworzony w momencie zaszyfrowania dysku lub urządzenia wymiennego.

Funkcja BitLocker ma na celu uniemożliwienie odzyskania zaszyfrowanego dysku bez koniecznego uwierzytelnienia. W trybie odzyskiwania użytkownik potrzebuje hasła odzyskiwania lub klucza odzyskiwania, aby odblokować zaszyfrowany dysk.

Hasło odzyskiwania a klucz odzyskiwania dla dysku systemu operacyjnego lub stałego dysku danych może być zapisz w folderze, w jednym lub więcej urządzeń USB, na koncie Microsoft lub drukuj.

dla wymienne dyski danychThe hasło klucz odzyskiwania i odzyskiwania może być zapisz do folderu, konta Microsoft lub wydrukuj. Domyślnie nie można przechowywać klucza odzyskiwania dla dysku wymiennego na dysku wymiennym.

W wykorzystanie korporacyjne, A administrator domeny puszka dodatkowo skonfiguruj politykę grupową do automatycznego generowania haseł odzyskiwania i przechowywać je w Active Directory Domain Services (ADDS) dla dowolnego dysku chronionego funkcją BitLocker.

Uwaga! Jeśli nie masz już klucza odzyskiwania, a Twoja organizacja nie ma zasad grupy dotyczących odzyskiwania, Twoje dane zostaną trwale utracone.

Mamy nadzieję, że ten artykuł pomógł Ci lepiej zrozumieć, jak działa funkcja BitLocker. Jeśli masz jakieś pytania lub uważasz, że brakuje informacji, nie wahaj się napisać do nas przez pole komentarza.